AWSシステムは静かに複雑化していくものです。最初はどこも問題がないようには見えます。いくつかのエンドポイントが徐々に増え、1つだったLambdaは複数へと広がっていきます。さらに、コンテナやプライベートサービス、内部ルートが裏側で積み重なっていきます。こうした段階に至ると、バックエンドサービスに直接アクセスすることは、スマートな手法とは言えなくなります。

認証はあちこちに散在し、トラフィック制御は一貫性を失います。リクエストが単一の明確なレイヤーを経由しなくなることで、オブザーバビリティ(可観測性)も低下してしまいます。こうした問題が深刻化する前に解決策となるのが専用のAPIレイヤーです。AWSにおいて、その役割を担うのが API Gatewayです。API Gatewayを導入することで、トラフィックの流入管理、アクセス制御の徹底、そしてシステムの成長に伴うバックエンドサービスの保護をすべて一箇所で集中管理することが可能になります。

AWSバックエンドの成長に伴い、なぜ適切なAPIレイヤーが必要になるのか

多くのAWSシステムはある日突然複雑になるわけではありません。新たなエンドポイントやLambda関数、内部サービスが時間とともに追加されるにつれて、徐々に複雑性が積み重なっていきます。初期段階では、クライアントをバックエンドサービスに直接接続させる手法は、一見シンプルで合理的に思えるかもしれません。しかし、そのシンプルさは長くは続きません。アーキテクチャが成長し始めると、リクエストがどのようにシステムへ流入するのかをより明確に管理する仕組みがチームにとって不可欠となります。

このような状況において、マイクロサービスにおけるAWS API Gatewayは単なるルーティングツール以上の役割を果たすようになります。各バックエンドサービスがそれぞれで共通的な関心事を処理するのではなく、システム全体に単一のエントリーポイントを提供します。このレイヤーが欠如していると、認証ルールは各サービスに散在し、トラフィックポリシーもエンドポイントごとにばらつきが生じ始めます。また、リクエストが統一された制御ポイントを通過しなくなるため、ロギングやモニタリングの標準化も困難になります。その結果、個々のサービスは単体で動作していても、システム全体の統制は時間の経過とともに困難になっていきます。

適切に設計されたAPIレイヤーは本来繰り返し実装すべきではない機能を集約することで、この問題の解決に寄与します。ルーティング、アクセス制御、スロットリング、そしてリクエストの可視化といった要素はLambda関数やコンテナ、あるいはプライベートサービスごとに個別に実装するのではなく、単一のレイヤーで一元的に管理することが可能になります。これはバックエンドの柔軟性を損なうものではありません。むしろその逆であり、各サービスはインフラ的な責務の重複から解放され、ビジネスロジックに専念できるようになります。システムの成長に伴い、このような責務の分離はアーキテクチャの保守性を維持するうえで極めて重要な要素となります。

Amazon API Gateway における3つの主要なAPIタイプ

APIの種類を早い段階で選定することは見た目以上に重要です。実際には、この選択がレイテンシ、コスト、設定の複雑さ、そしてAPIレイヤーにおける制御性に大きな影響を与えます。Amazon API Gatewayには主にREST API、HTTP API、そしてWebSocket APIの3つの選択肢が用意されています。これらは単にエンドポイントを公開するための異なる形式というわけではありません。それぞれが異なるバックエンドの振る舞いと、求められる運用上の制御レベルに応じて設計されています。

REST API

REST APIはAPI Gatewayにおいて依然として最も機能が充実した選択肢です。リクエストがバックエンドに到達する前の段階で、検証、変換、セキュリティ、管理といった処理をより厳密に制御する必要がある場合に、多くのチームがこの方式を選択します。これはAPIレイヤーに単なるルーティング以上の役割が求められるシステムにおいて、特に有効です。リクエストバリデーション、マッピングテンプレート、使用量プラン、APIキーといった要素が設計上重要となる場合、REST APIは依然として有力な選択肢となります。特に、エンタープライズ向けAPIや外部公開APIのように、ゲートウェイレベルでのポリシー制御がより細かく求められるケースにおいて、その適合性は高いと言えます。

とはいえ、REST APIは機能が豊富であるという理由だけで、デフォルトの選択肢として扱うべきではありません。多くの場合、これらの追加機能は設定の複雑化やレイテンシの増加、さらにはコストの上昇を伴います。APIレイヤーが複雑になったからといって、バックエンドが自動的に優れたものになるわけではありません。REST APIは高度なリクエスト変換やより厳格な制御が実際に必要とされる場合にこそ、その真価を発揮します。そうした要件がない場合には、アーキテクチャに実質的な価値をもたらさない負担を増やしてしまう可能性があります。

HTTP API

HTTP APIはREST APIほどの機能を必要としないユースケースをシンプルに実現するために導入されました。設定はより軽量で、レイテンシも低く、コスト面でも現代的なアプリケーションバックエンドに適した選択肢となることが多いです。JWTオーソライザーやLambdaオーソライザーに対応しているほか、LambdaやHTTPバックエンドとの直接統合も可能であり、これだけで実運用における多くの要件を十分にカバーできます。多くのWebアプリケーションやモバイルアプリケーションにとっては、それで十分と言えるでしょう。実際には、バックエンドサービスを不要な複雑性を追加することなくシンプルに公開したい場合、HTTP APIの方がより合理的な選択となるケースが多く見られます。

このため、現在では多くのAWSチームがREST APIではなく、HTTP APIから導入を始めています。多くのアプリケーションバックエンドにおいて、初期段階から高度なマッピングテンプレートや複雑なAPI管理機能が必要となるケースは多くありません。求められているのは、サーバーレス関数や標準的なHTTPサービスとスムーズに連携できる、高速かつコスト効率に優れたエントリーポイントです。HTTP APIはAPIレイヤーを本質的な機能に集中させることができるため、この役割に適しています。アーキテクチャ上、より高度な制御が明確に求められる場合を除き、HTTP APIは出発点としてより現実的な選択肢となることが一般的です。

WebSocket API

WebSocket APIは他の2つとは異なる目的で設計されています。標準的なリクエスト・レスポンス型の通信ではなく、リアルタイムかつ双方向の通信を実現するためのものです。そのため、チャットシステムやリアルタイム通知、あるいはサーバー側からクライアントへ新たなリクエストを待たずに更新をプッシュする必要があるアプリケーションに適しています。このようなユースケースでは通常のHTTPベースの通信モデルでは十分とは言えません。WebSocket APIは持続的かつイベント駆動型のインタラクションを扱うための、より適したアーキテクチャモデルを提供します。

AWS 環境において、WebSocket API はLambda や EventBridge と組み合わせてシステム全体のエベントを発行・消費するために利用されます。これにより、ユーザー、サービス、あるいは接続されたクライアント間で、更新情報を迅速に移動させる必要があるイベント駆動型アーキテクチャにおいて、その真価を発揮します。 ただし、実際にリアルタイム性が求められる場合に限って採用すべきです。バックエンドが従来型のAPIコールのみを扱う場合、WebSocket APIは不要な通信モデルを追加してしまう可能性があります。その価値が明確になるのは、ライブ性のあるインタラクションがアプリケーション体験の中核を成す場合に限られます。

|

REST API |

HTTP API |

WebSocket API | |

|

主な目的 |

より高度な制御機能を備えたRESTful APIの構築 |

低レイテンシ・低コストに最適化されたシンプルなHTTP API |

双方向のリアルタイム通信 |

|

プロトコル |

HTTP / HTTPS |

HTTP / HTTPS |

WebSocket |

|

設定の複雑さ |

高い |

低い |

中程度 |

|

レイテンシ |

高め |

REST API より低い |

接続状態に依存 |

|

コスト |

最も高い |

低い |

接続数およびメッセージ数ベース |

|

マッピングテンプレート |

フルサポート |

サポートなし (VTL非対応) |

なし |

|

認証・認可 |

IAM, Cognito, Lambda Authorizer |

JWT, Lambda Authorizer, IAM |

IAM, Lambda Authorizer |

|

使用量プラン / APIキー |

あり |

なし |

なし |

|

バックエンド統合 |

Lambda, HTTP, AWSサービス, VPC Link |

Lambda、HTTPエンドポイント、ALB/NLB、VPC Link |

Lambda, HTTP エンドポイント |

|

主なユースケース |

複雑な公開API、エンタープライズAPI |

Web・モバイルアプリ向けバックエンド |

リアルタイムチャット、通知 |

API Gateway はどのようにリクエストを適切なバックエンドへ繋ぐのか

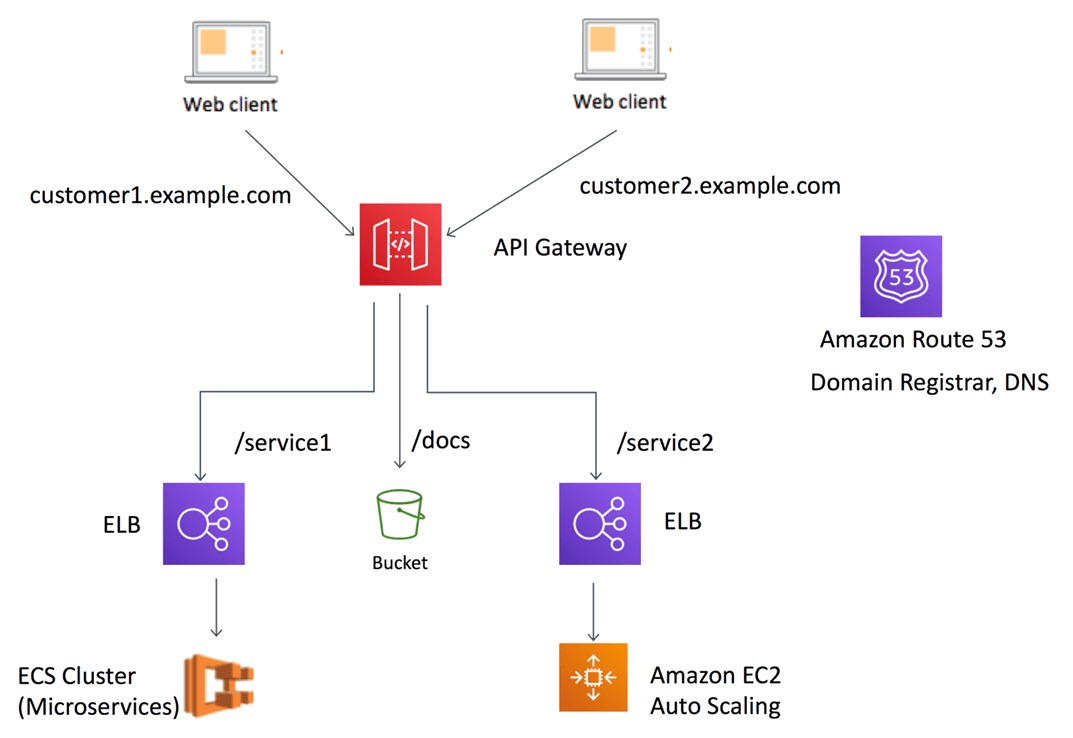

API Gateway の主要な役割の一つは各リクエストを適切なバックエンドへと正確にルーティングすることです。特に、AWSシステムが単一の実行モデルで構成されていない場合、その重要性はさらに高まります。あるリクエストはLambdaへ、別のリクエストはコンテナベースのサービスへ、さらに別のものはプライベートな内部アプリケーションへ送られることがあります。API Gatewayはそれらの前段に単一のエントリーレイヤーとして配置され、一貫したルーティングを維持します。これにより、背後のバックエンドが複雑化しても、外部に公開されるAPIは安定したインターフェースを保つことが可能になります。

Lambda 統合

サーバーレスアーキテクチャにおいて、Lambda統合は最も一般的なパターンです。クライアントからのリクエストはAPI Gatewayに送られ、ゲートウェイが適切なLambda関数へ転送し、その実行結果がクライアントへ返却されます。このフローは非常にシンプルですが、システムにおける役割分担を明確にすることができます。API Gatewayはリクエストの入口を管理し、Lambdaは各ルートに対応するビジネスロジックを担います。これにより、関数が増加していく中でも、バックエンドはスケーラビリティと構造の整理を保ちやすくなります。

ALBおよびサービスベースのバックエンド

バックエンドがコンテナや仮想マシン上で稼働している場合、一般的に API Gateway は Application Load Balancer (ALB) の前段に配置されます。この構成では、リクエストはまずAPI Gatewayを通過し、その後ALBを経由してECS、EKS、あるいはEC2上のサービスへとルーティングされます。このアプローチの利点はバックエンドがサーバーレスでない場合でも、APIの入口を一元的に制御できる点にあります。API Gatewayはトラフィックがアプリケーションレイヤーに到達する前に、リクエストレベルの制御や処理を担うことができます。その結果、APIの公開部分とサービスのデプロイメントとの間に、より明確でクリーンな境界を構築することが可能になります。

VPC Linkを用いたプライベートバックエンド

一部のバックエンドサービスはパブリックエンドポイントとして直接公開すべきではありません。そのような場合、API GatewayはVPC Linkを通じてこれらのサービスと接続することができます。これにより、サービスをインターネット上に公開することなく、プライベートサブネット内のリソースへリクエストを到達させることが可能になります。このパターンは社内ツールや保護された業務サービス、あるいはより厳格なネットワーク境界が求められるシステムにおいて特に有効です。バックエンド自体をプライベートな状態に保ちつつ、必要な機能だけを選択的に公開できる、より安全な手法をチームに提供します。

なぜ APIレイヤーがアクセス制御とトラフィックルールを担うべきなのか

AWSシステムが拡張していくにつれて、各バックエンドサービスがそれぞれ独自の方法でアクセス制御を行う場合、その管理は次第に困難になります。あるサービスはトークンを厳密に検証する一方で、別のサービスはより緩いルールを適用し、さらに別のサービスではトラフィック制限が十分に実施されていない、といった状況が生じ得ます。このような不整合は、システムの初期段階では顕在化しにくいものの、サービスが増えるにつれて大きな問題へと発展します。これらの制御をAPIレイヤーに集約することで、より整理されたアーキテクチャモデルを構築することができます。すなわち、誰がどのリソースにアクセスできるのか、リクエストをどのように制限するのか、そして受信トラフィックをどのように可視化・監視するのかを、一元的に判断・管理することが可能になります。

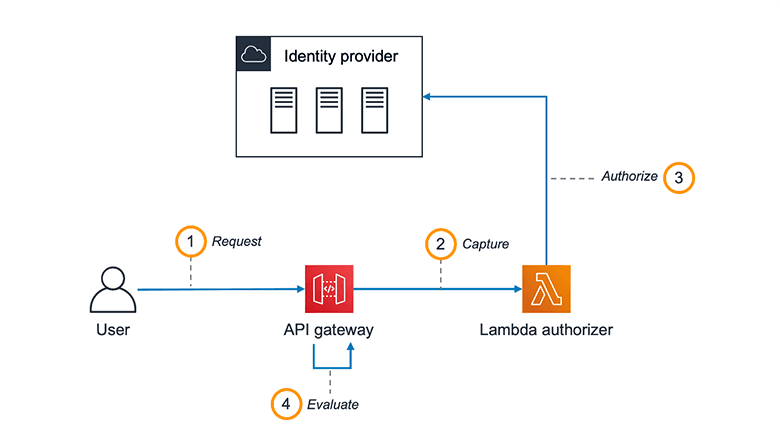

認証とアクセスコントロール

API Gatewayはリクエストがバックエンドに到達する前の段階で認証および認可を強制できるため、この役割に非常に適しています。これにより、Lambda関数やコンテナサービス、内部アプリケーション間で重複するロジックを削減することが可能になります。また、アクセスポリシーの変更も容易になります。アクセスルールが変更されるたびに各サービスを個別に更新する必要がなくなり、チーム全体での運用負荷を軽減できます。実運用においては、API GatewayがAPIトラフィックに対する最初の制御ポイントとして機能するケースが多く見られます。これにより、バックエンドサービスは同様のセキュリティチェックを繰り返すことなく、アプリケーション本来の振る舞いに専念できるようになります。

認可モデルは、システムの実際の構成や要件に応じて選択することが可能です。一般的な選択肢としては、以下が挙げられます。

- AWSサービス間の内部通信に適した IAM認可

- Webアプリケーションやモバイルアプリケーション向けの JWTオーソライザー

- テナントごとの権限制御やサブスクリプション確認など、カスタムロジックに対応する Lambdaオーソライザー

IAM認可はAWSサービスがSignature Version 4を用いてリクエストに署名する必要がある場合によく利用されます。一方で、Webアプリケーションやモバイルアプリケーションにおいては、JWTオーソライザーの方がより自然な選択となるケースが一般的です。特に、Amazon Cognitoやその他のOIDC互換のアイデンティティプロバイダーをすでに利用している場合には、その傾向が顕著です。Lambdaオーソライザーはテナントごとの権限制御やサブスクリプションプランの判定、あるいはデータベースを用いたAPIキー検証など、カスタムルールに基づいてアクセス可否を判断する必要がある場合に有効です。実運用環境においては、Lambdaオーソライザーに対するキャッシュの活用が特に重要となります。これにより、Lambdaの呼び出し回数を削減し、認可処理に伴うレイテンシを適切に抑制することができます。カスタム認可をパフォーマンスのボトルネックとすることなく、実用的に運用することが可能になります。

スロットリングとアクセス制限

トラフィック量の制御はアクセス制御と同様に重要です。APIがインターネットに公開されると、バックエンドはトラフィックスパイクや不正利用、さらにはクライアントごとの不均一なリクエストパターンから保護される必要があります。API Gatewayはリクエストがアプリケーションレイヤーに到達する前の段階でこれらの制御を適用できるため、最も効果的な位置で防御を実現します。これがない場合、バックエンドサービスはその影響を直接受け止めざるを得ません。本来はアプリケーションロジックの処理に集中すべきシステムに対して、不要な負荷が継続的にかかることになります。

この点において、API Gatewayはプロダクトおよび運用の観点からも有用な役割を果たします。チームはアカウントレベルのスロットリングによってリクエスト総量に上限を設けたり、ステージ単位でのスロットリングによって環境ごとのトラフィックを制御したりすることが可能です。さらに、クライアントごとに異なる利用枠が求められる場合には、APIキーと使用量プランを組み合わせて管理することもできます。特に後者は、すべての利用者を同一に扱うべきではないパブリックAPIにおいて重要な意味を持ちます。たとえば、社内ユーザー向けの制限、無料プランのクライアント向けの制限、そして有料顧客向けのより高いクォータといったように、異なるポリシーを適用したいケースが考えられます。APIレイヤーを活用することで、こうした構造をバックエンド側にクォータ管理のロジックを持ち込むことなく、よりシンプルに実現・適用することが可能になります。

ロギング、メトリクス、オブザーバビリティ

API Gatewayは単なるルーティングレイヤーではありません。API全体の経路において、最も有用な観測ポイントの一つでもあります。リクエストはバックエンドサービスに到達する前に必ずゲートウェイを通過するため、チームはトラフィックの挙動を一元的に監視し、問題を早期に検知することが可能になります。これは特に分散システムにおいて重要です。トラフィックが複数のサービス間を横断し始めると、リクエストの流れを追跡することは一層難しくなります。強固なAPIレイヤーは、制御性の向上だけでなく、可視性の向上にも寄与します。実際の利用状況下においてシステムがどのように振る舞っているのかを、より正確に把握できるようになります。

API GatewayはCloudWatchと連携し、ログおよび運用メトリクスを提供します。チームは一般的に、以下の項目を監視します。

- リクエスト数

- レイテンシ

- 統合レイテンシ

- エラーレート

- スロットリングされたリクエスト数

これらのメトリクスにより、バックエンドエラーやレイテンシのスパイク、トラフィックの異常をより迅速に検知することが可能になります。マイクロサービスアーキテクチャにおいては、API GatewayからバックエンドサービスへリクエストIDを引き継ぐことも、重要なベストプラクティスの一つです。各リクエストに一貫した識別子を付与することで、複数のサービスにまたがるトレースが格段に容易になります。特に分散トレーシングツールと組み合わせることで、その効果はより高まります。Haposoftのようなデリバリーチームにとって、このような可視性は実プロジェクトにおいて非常に重要です。なぜなら、観測しやすいシステムはデバッグ、安定化、そして継続的な改善を行う上でも、はるかに扱いやすいからです。

優れたAPI Gateway設計とは何か

優れたAPI Gatewayの構成とはバックエンドが拡張していく中でも、適切に統制された状態を維持できるものです。ゲートウェイはルーティング、アクセス制御、スロットリング、そして実際に必要な範囲に限定されたリクエスト変換のみを担うべきです。この境界を明確に保つことは重要です。なぜなら、APIレイヤーは過度にロジックを詰め込みすぎると、早い段階で複雑化し、管理が難しくなる傾向があるためです。マッピングテンプレートは依然として有用であり、特に既存クライアントとの互換性を維持する必要がある場合や、バックエンドに到達する前にリクエストペイロードを軽微に調整する必要がある場合に効果を発揮します。しかし、その変換処理が実質的なアプリケーションロジックを担うようになった場合には、それをバックエンドサービス側に戻す方が、一般的にはより適切な設計となります。

実務において重要なのは理論そのものよりも設計に対する規律です。AWSにおけるバックエンド開発を理解しているチームであれば、HTTP APIで十分なケース、REST APIの高度な制御が必要となるケース、Lambda統合が適している場面、あるいはバックエンドを直接公開するのではなくVPC Linkの背後に保持すべきケースを適切に判断することができます。同様に、オーソライザーの選定、スロットリングルールの設計、リクエストトレーシングの実装についても、適切な判断が求められます。これらの意思決定こそが、6か月後にもAPIレイヤーが整理された状態を維持できるか、それともデバッグや保守が困難な状態に陥るかを大きく左右します。このような実践的なアーキテクチャ設計の領域こそが、Haposoftが価値を発揮するポイントです。APIを構築すること自体はあくまで一部に過ぎず、システムの進化に伴ってもなおクリーンな状態を維持し続けられるかどうかこそが、より難しく、そして重要な課題となります。

まとめ

AWSバックエンドが拡張していくにつれて、API Gatewayはルーティング、アクセス制御、バックエンド統合、そしてトラフィックの可視化といった要素がシステム全体に分散するのを防ぐレイヤーとして機能します。重要なのはゲートウェイに多くの役割を持たせることではなく、適切な責務に集中させることです。

こうした設計においては、実装経験が大きな差を生みます。適切なAPIタイプの選定から、統合構成の設計、そしてAPI Gatewayを長期的に保守可能な状態に維持することまで、これらの意思決定の質が将来的なバックエンドの安定性に直結します。Haposoftはこのような長期的な視点に基づき、AWSにおけるAPIアーキテクチャの構築を支援しています。